Die Erpressersoftware WannaCry hat Heimanwendern, Unternehmen und Organisationen gleichermaßen unangemessenen hohen Schaden beschert. Der Virus verschlüsselte Millionen von Benutzerdateien mit den Verschlüsselungsalgorithmen AES und RSA, wodurch sie nicht mehr geöffnet werden konnten und quasi nutzlos geworden sind.

Obwohl die größte Angriffswelle recht schnell abgeklungen ist, hallen die Nachwirkungen weiter. Nutzer melden immer noch, dass ihre Dateien plötzlich auf einer ungewöhnlichen Endung wie .wcry, .wncryt oder .wncry enden. Bei jeder WCry-Attacke werden außerdem in den infizierten Ordner Kopien der Datei @[email protected] hinterlassen. Das Dokument beinhaltet Informationen über die Datenwiederherstellung, wie man sie nach den Vorstellungen der Erpresser durchführt.

Die Angreifer verlangen im Einzelnen von ihren Opfern, dass sie für den persönlichen Wiederherstellungsschlüssel Geld überweisen. Sie behaupten ferner, dass es die einzige Möglichkeit ist, um jemals die Dateien wieder zurückzubekommen. Nachdem zwei Wochen verstrichen sind und der Virencode Experten immer noch ein Rätsel war, fingen Virenopfer an in Panik zu geraten.

Die einzigen Möglichkeiten waren entweder den Virus zu entfernen und die Dateien zu verlieren oder das große Risiko einzugehen auf die Cyberkriminellen einzugehen und das Lösegeld zu bezahlen. Nicht jeder kann so ohne Weiteres 300 bis 600 Euro ausgeben, weshalb die meisten WannaCry-Opfer sich dazu entscheiden die wertvollen Dokumente aufzugeben.

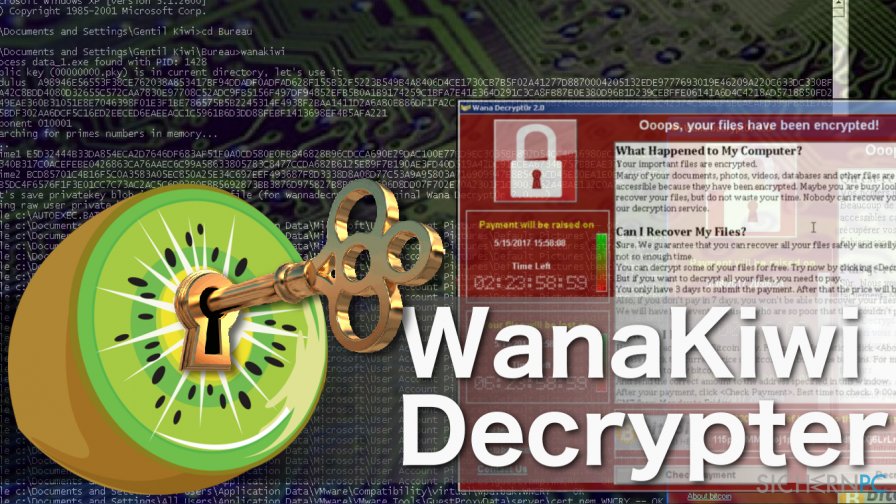

Glücklicherweise gibt die auf GitHub veröffentlichte Software von Benjamin Delpy (@gentilkiwi) Hoffnung, dass noch nicht alles verloren ist.

Die Software heißt Wanakiwi und ist möglicherweise die Lösung für neue Opfer der Erpressersoftware. Das Tool funktioniert auf den meisten infizierten Windows-Betriebssystemen, einschließlich Windows XP, Windows 7, Windows Vista und weitere.

Die Funktionsweise der Software ist simpel: Wanakiwi versucht den Entschlüsselungsschlüssel herauszubekommen, indem er die für die Generierung des Schlüssels verwendeten Primzahlen aus dem Speicher ausliest. Das Tool ist allerdings nutzlos, wenn sich die Zahlen im Speicher ändern. Die Datenwiederherstellung ist also nur möglich, wenn der Computer noch nicht neugestartet wurde.

Um eine weitere Verschlüsselung zu verhindern, stellt das Programm zudem .dky-Dateien her. Wir haben im Folgenden eine ausführliche Anleitung dafür vorbereitet, wie man sich auf die Datenwiederherstellung vorbereitet und wie man Wanakiwi benutzt:

- Bevor Sie sich den Wanakiwi-Decodierer herunterladen, sollten Sie als Erstes Sicherheitskopien von den verschlüsselten Dateien anfertigen, damit Sie sie im Falle eines Notfalls wiederherstellen können. Das Back-up ist beispielsweise nützlich, wenn die Dateien versehentlich bei der Wiederherstellungsprozedur beschädigt werden (obwohl dies eigentlich unwahrscheinlich ist). Für ein schnelles Back-up können Sie eine Software wie CryptoSearch nutzen.

- Der zweite Schritt — Laden Sie Wanakiwi herunter! Achten Sie darauf, dass Sie das Programm von einer seriösen Quelle bekommen — Die offizielle GitHub-Seite des Erstellers.

- Wanakiwi ist ein leicht zu verwendendes Entschlüsselungsprogramm, was nur gestartet werden muss. Der Rest der Schlüsselwiederherstellung und die Entschlüsselung der Daten werden automatisch durchgeführt. Nur ein wenig Geduld und Sie werden wieder vollen Zugriff auf Ihre Dateien genießen können.

- Zu guter Letzt muss man nach der Entschlüsselung der Dateien den Virus mitsamt all seinen schädlichen Komponenten vom Computer löschen. Führen Sie die Entfernung umgehend durch, nachdem die Datenwiederherstellung fertig ist. Scannen Sie den Computer hierfür mit Fortect oder einer ähnlichen Sicherheitsanwendung.